به گزارش خبرنگار علم و فناوری ایسکانیوز؛ در دنیای دیجیتال امروز، حملات سایبر تهدیدی قابل توجه برای افراد، مشاغل و دولتها به شمار میآید. مجرمان سایبری از تکنیکهای مختلفی برای نفوذ به سیستمهای امنیتی هدفشان استفاده میکنند که هک یکی از رایجترین آنهاست. هک به دسترسی غیرمجاز به سیستم یا شبکه کامپیوتری به قصد ایجاد آسیب یا سرقت اطلاعات حساس اشاره دارد.

براساس گزارش «یاهو فایننس»، چندین سال است که دولتها در سراسر جهان از هک به عنوان ابزاری قدرتمند برای به دست آوردن اطلاعات استفاده میکنند. مشاهده شده است که کشورهایی با پیشرفتهترین فناوری و زیرساختهای دیجیتالی متصل بهترین هکرها را تولید میکنند. چین و آمریکا نمونههای بارز کشورهای پیشرفته دیجیتالی هستند که هم ابزارها و متخصصان را برای جمعآوری اطلاعات و هم برای حفاظت از منافع ملی خود به کار میگیرند. سهولت دسترسی به اینترنت و سیستمهای کامپیوتری نیز نقش بسزایی در توسعه متخصصان سایبری در یک کشور دارد.

هکرها از همان روزهای اولیه پیدایش کامپیوتر وجود داشتند. با این حال، انگیزه و روشهای هک در طول سالها تغییر کرده و تکامل یافته است. در ابتدا هکرها بیشتر افراد عشق کامپیوتر بودند که میخواستند مهارتهای خود را آزمایش کنند و امکانات فناوری را کشف کنند. اما با پیچیده شدن فناوریها، انگیزه هکرها نیز افزایش یافت و تغییر شکل پیدا کرد. امروز هک کردن به یک صنعت پرسود تبدیل شده است که مجرمان سایبری با انگیزههای مختلفی مثل سود مالی، مسائل سیاسی، انتقامگیریهای شخصی و حتی تفریح و هیجان دست به این کار میزنند.

به گزارش شرکت امنیتی VC3، گاهی اوقات، انگیزه هک به هیچ وجه شخصی نیست و ممکن است به یک دولت ملی، گروه ایدئولوژیک یا سندیکای جرایم سایبری مرتبط باشد. به دلایل بیپایانی که هکرها را وادار به هک میکند، جای تعجب نیست که حدود ۱۱۱ میلیون آمریکایی و بیش از نیمی از کاناداییها هر ساله قربانی هک میشوند. و در طول سال گذشته، ۶۴ درصد از سازمانها در سراسر جهان حداقل یک حمله سایبری را تجربه کردهاند.

با کنار گذاشتن هکرهای کلاه سفید که برای اهداف مفیدی مانند کشف آسیبپذیریهای یک سازمان هک میکنند و افراد کنجکاو که برای ایجاد هیجان و چالش این کار را انجام میدهند، دلایل اصلی هک کردن هکرهای مخرب به شرح زیر است:

1- سود مالی

واضحترین و رایجترین انگیزههای هک کسب پول، کسب مزیت رقابتی یا ایجاد اختلال در یک سازمان است. گزارش «بررسی نقض دادههای ۲۰۲۳ شرکت مخابراتی ورایزون» نشان میدهد که ۹۷ درصد از عوامل تهدید انگیزه مالی دارند.

هکرها ممکن است با استفاده از تاکتیکهای مهندسی اجتماعی (مانند فریب دادن یک کارمند برای ارائه اطلاعات از طریق تلفن) همراه با هک فنی، حسابهای مالی را هک کنند تا پول را به حساب خود واریز کنند یا حسابها به طور کلی تصاحب شوند. سرقت اطلاعات مالی حساس، انجامتراکنشهای تقلبی، یا درخواست باج (مانند حمله باجافزار) به آنها کمک میکند تا به اهداف خود برسند.

2- سرقت یا نشت اطلاعات

یکی از رایجترین دلایل هک کردن هکرها، سرقت یا درز اطلاعات است. منظور از اطلاعات دادهها و اطلاعات مربوط به مشتریان، سازمانها، کارمندان یا دادههای کسبوکار خصوصی است.

اطلاعات مفیدی مانند اعتبار کاربری، دادههای حساس و محرمانه و اطلاعات قابل شناسایی شخصی نیز میتوانند در وب تاریک فروخته شوند. هکرها این اطلاعات را از طریق فیشینگ، استقرار بدافزار یا مهندسی اجتماعی به دست میآورند و به مجرمانی میفروشند که از آن برای جعل اعتبار، نقض حسابهای بانکی، انجام خریدهای جعلی آنلاین یا دسترسی به محیط شما برای استقرار باجافزار استفاده میکنند. هکرها با هدف منافع مالی هم میتوانند دست به سرقت اطلاعات بزنند.

3- جاسوسی

با وجودی که جاسوسی از طریق هک کمتر رایج است و تنها سه درصد از عوامل تهدید با انگیزه جاسوسی هستند -و اغلب توسط دولتهای ملی مانند چین رهبری میشوند-، جاسوسی از شرکتها و سرقت مالکیت معنوی روز به روز در حال افزایش است. سرقت اطلاعات حساس یا ارزشمند از سایر شرکتها و سازمانها یک تجارت بزرگ است. بیشتر سازمانها به محرمانه نگه داشتن دادههای خود متکی هستند و استراتژیهایشان را به صورت بلندمدت برای رشد، محصولات در حال توسعه یا حوزههای جدیدی که قصد رقابت در آنها را دارند، نگهداری میکنند.

4- کنترل دستگاه

کنترل دستگاه به عنوان یک روش هک منحصر به فرد مطرح میشود. دنیا مملو از دستگاههای مجهز به اینترنت، از جمله رایانه و سرور است. اکثر کسبوکارها توسط این ماشینها اداره میشوند و به آنها وابسته هستند. کنترل این دستگاهها دلیل دیگری است که چرا هکرها ممکن است به شما حمله کنند و دلایل آنها اگرچه اغلب بر منافع مالی و شخصی متمرکز است، تا حدودی با یک حمله سایبری که مستقیماً اطلاعات را استخراج میکند، متفاوت است:

- باتنتها: هدف برخی هکرها آلوده کردن و کنترل تعداد زیادی دستگاه برای ایجاد باتنت است که میتواند برای انجام حملات هماهنگی مانند حملات انکار سرویس توزیع شده (DDoS) که وبسایتها یا شبکهها را مختل میکند، استفاده شود.

- دادهکاوی: هکرها ممکن است بدافزاری را روی دستگاهها نصب کنند تا فعالیتهای جعلی مانند استخراج ارز دیجیتال یا کلاهبرداری کلیکی انجام دهند.

- نظارت و جاسوسی: هدف برخی از هکرها به دست آوردن کنترل دوربینهای متصل به اینترنت، میکروفونها و دستگاههای اینترنت اشیا (IoT) برای اهداف جاسوسی و نظارت است. از این روش میتوان برای فضولی، آزار و اذیت، یا جاسوسی شرکت استفاده کرد.

- تخریب یا اختلال: با کنترل دستگاهها، هکرها با نیت مخرب ممکن است به دنبال ایجاد آسیب یا اختلال در عملیات باشند. این روش میتواند شامل ایجاد اختلال در زیرساختهای حیاتی، از کار انداختن سیستمها یا خرابکاری در سازمانها باشد.

یک تکنیک رایج، نصب یک درب پشتی روی دستگاهها برای حفظ دسترسی دائمی برای حملات آینده یا فعالیتهای غیرمجاز است.

5- ماجراجویی

برخی از هکرها از هیجان چالش لذت میبرند. آنها ممکن است هک را راهی برای آزمایش مهارتهای خود بدانند و سعی کنند که سطح مهارتهای خود را ارتقا دهند. حتی ممکن است از هجوم آدرنالین ناشی از نفوذ به یک سیستم امن و رضایت از حل پازلهای پیچیده لذت ببرند.

6- هکتیویسم

همه هکها با در نظر گرفتن انگیزههای مخرب یا حریصانه انجام نمیشود. یکی از نمونههای این هک اخلاقی (کمی بیشتر) معمولاً به عنوان «هکتیویسم» شناخته میشود، که به این صورت تعریف میشود که یک فرد یا گروه برای بیان نقطهای یا اجرای یک دستور کار سیاسی، اجتماعی یا مذهبی شبکهای را مورد هدف قرار میدهند.

انگیزه برخی هکرها عدالت اجتماعی است. آنها ممکن است از هک برای افشای فساد،ترویج شفافیت، یا دفاع از هدفی که به آن اعتقاد دارند استفاده کنند. ممکن است سازمانها یا افرادی را مورد هدف قرار دهند که به نظر آنها به نابرابری اجتماعی، تخریب محیط زیست، یا سایر مسائل کمک میکنند. این امر هم در رده هکتیویسم قرار میگیرد.

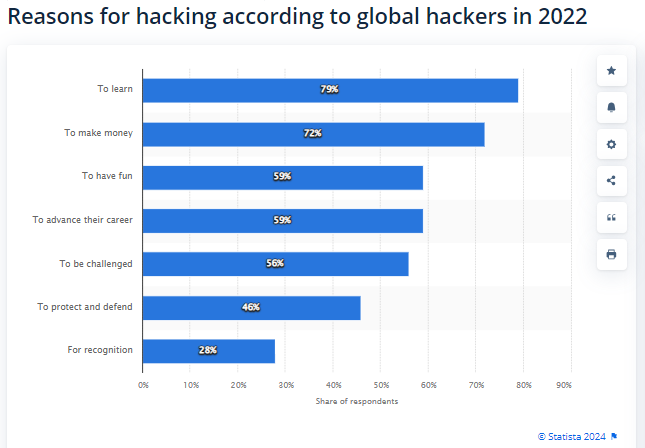

دلایل هک از دیدگاه استاتیستا

وبسایت معتبر «استاتیستا» که به ارائه آمار و نمودارهایش در زمینههای مختلف مشهور است، در جدول زیر نشان میدهد که در سال ۲۰۲۲ هکرها با چه انگیزههایی دست به هک زدهاند.

همانطور که مشاهده میکنید درصد بسیاری (۷۹ درصد) از هکها در سال ۲۰۲۲ فقط با هدف یادگیری انجام شده است. بعد از آن، کسب پول و منافع مالی با ۷۲ درصد، انگیزه اصلی هکرها از انجام حملات سایبری اعلام شده است.

۵۹ درصد از هکهای دنیا با هدف تفریح و سرگرمی و ۵۹ درصد از آنها با هدف پیشرفت در کار انجام شده است. بقیه موارد انگیزه هک به ایجاد چالش، مراقبت و محافظت و شناسایی باگهای امنیتی مربوط میشود.

مجموع این اعداد از ۱۰۰ درصد بیشتر است و نشان میدهد که در اکثر مواقع انگیزه هکرها چندین مورد به صورت همزمان بوده است.

کدام کشورها خطرناکترین هکرها را دارند؟

در دنیای به هم پیوسته ما، تهدیدات سایبری یکی از نگرانیهای مهم دولتها، سازمانها و افراد محسوب میشود. ظهور گروههای هک پیچیده و جنگ سایبری تحت حمایت دولتها اهمیت درک این تهدیدات را چند برابر کرده است.

بیشتر بخوانید:

هکرها اسناد مایکروسافت را به سرقت بردند

به گزارش وبسایت «انونیموس هکرز»، نکته قابل توجه و قابل تامل این است که تهدیدات سایبری از مرزهای ملی فراتر میروند و هکرها میتوانند از هر نقطهای از جهان فعالیت کنند. در نتیجه باید بدانیم که تعمیم و تشخیص اینکه هکرها نماینده کل کشورها نیستند، ضروری است. زیرا برخی از کشورها فقط به دلیل میزبانی از هکرهای خطرناک شهرت یافتهاند. روسیه، چین، کره شمالی و آمریکا به دلیلترکیبی از قابلیتهای فنی پیشرفته، انگیزههای ژئوپلیتیکی و شواهد تاریخی، اغلب با فعالیتهای هک پیچیده مرتبط هستند.

این وبسایت به بررسی کشورهایی پرداخته است که خطرناکترین هکرها را دارد:

- روسیه

روسیه مدتهاست که در زمینه جرایم سایبری و هک فعال است. این کشور یک جامعه هک زیرزمینی پررونق و مشهور دارد که به سازماندهی چندین حمله سایبری با مشخصات بالا متهم شده است. گروههای بدنامی مانند «خرس فانتزی» و «خرس گرم و نرم» با دولت روسیه مرتبط هستند. دلیل انتخاب نام «خرس» این است که پس از فروپاشی اتحادیه جماهیر شوروی، روسیه به دلیل داشتن خرس، این حیوان به عنوان نشان حزب روسیه مشخص شد.

این گروههای هکری در کمپینهای مختلف جاسوسی سایبری که دولتها و سازمانهای خارجی را هدف قرار میدهند، شرکت داشتهاند. قابلیتهای پیچیده هک روسیه، همراه با منافع ژئوپلیتیکی، آن را به نقطه کانونی در بحث درباره تهدیدات سایبری تبدیل کرده است.

- چین

فعالیتهای هکری که توسط دولت چین انجام میشود، این کشور را به یک بازیگر مهم در صحنه جنگ سایبری تبدیل کرده است. دولت چین متهم به دست داشتن در جاسوسی سایبری، سرقت مالکیت معنوی، و تهدیدهای مداوم و پیشرفته علیه کشورها و صنایع مختلف شده است. گروههایی مانند APT10 و APT1 که گمان میرود با دولت چین ارتباط دارند، با حملات سایبری متعددی که دولتها و شرکتهای خارجی را هدف قرار میدهند، مرتبط بودهاند. قدرت رو به رشد فناوری چین، همراه با آرزوهای ژئوپلیتیکیاش، آن را به یک بازیگر برجسته در دنیای هک تبدیل کرده است.

- کره شمالی

کره شمالی ممکن است مانند سایر کشورها از پیشرفتهای فناوری برخوردار نباشد، اما تمایل خود را برای شرکت در جنگ سایبری نشان داده است. واحدهای هک این کشور، به ویژه گروه «لازاروس»، حملات سایبری معروفی چون «سونی پیکچرز» و حمله باجافزار «واناکرای» را انجام دادهاند. انگیزههای کره شمالی اغلب حول محور سود مالی و اهداف ژئوپلیتیکی میچرخد. این کشور با منابع محدود از حملات سایبری به عنوان ابزاری برای ایجاد اختلال در دشمنان خود و ایجاد درآمد استفاده میکند.

هک تاریخی شرکت سونی

کارمندان شرکت سونی پیکچرز یک روز در سال 2014 مثل همیشه وارد محل کار خود شدند و یک روز آرام را شروع کردند. اما این آرامش خیلی ادامهدار نبود چون ناگهان همه آنها در نمایشگرهای سیستم خود تصویری از یک جمجمه قرمز رنگ را با جملهای تهدید آمیز مشاهده کردند: «ما قبلا به شما اخطار داده بودیم و این تازه شروع کار است. تا زمانی به این کار ادامه میدهیم که درخواست ما عملی شود. ما تمام اطلاعات داخلی سیستمهای شما از جمله موارد محرمانه را در اختیار داریم. اگر به حرف ما گوش ندهید، تمام اطلاعات محرمانه زیر را در معرض دید عموم قرار میدهیم.» در این حمله اطلاعات مهمی از این شرکت به سرقت رفت که از مهمترین آنها میتوان به تعداد زیادی از فیلمهای جدید و منتشر نشده ، اطلاعت شخصی کارمندان و حتی مقدار دستمزدها و حقوق دریافتی آنها اشاره کرد. از همان ابتدا حدس و گمان ها در مورد عوامل احتمالی این حمله، بیشتر به سمت کره شمالی معطوف شد. گفته میشود دولت کره شمالی برای اعلام مخالفت و خشم خود از ساخته شدن فیلم The Interview با همکاری افرادی از داخل کشور چین این کار را انجام داده است.

باجافزار واناکرای

در ماه مه سال ۲۰۱۷ میلادی، حمله سایبری عظیمی با استفاده از باجافزار واناکرای آغاز شد که بیش از ۲۳۰ هزار کامپیوتر را در 150 کشور جهان آلوده کردو به 28 زبان از قربانیان باج میخواست. این حمله سایبری، چند شرکت در اسپانیا مانند تلفونیکا و همچنین «سازمان ملی تأمین بهداشت و درمان» (NHS) بریتانیا، فدکس و دویچهبان را تحت تأثیر قرار داد. بالغ بر هزار کامپیوتر در وزارت کشور، وزارت بحران و شرکت مخابراتی مگافون روسیه نیز گزارشی مبنی بر آلودگی دادند. هکرهای اجراکننده این باجافزار، در ازای دریافت رمزارز بیتکوین اقدام به آزادسازی فایلهای رمزگذاریشده کردند که همین موضوع، ردیابی آنها را با دشواری مواجه کرد.

محققان امنیت سایبری مدارکی را دال بر این موضوع کشف کردهاند که ممکن است کره شمالی با حمله بینالمللی واناکرای به عنوان باجافزار در ارتباط باشد.

- آمریکا

آمریکا هم کشوری است که به شدت مورد تهدیدات سایبری قرار میگیرد و هم خطرناکترین هکرها را در خود جا داده است. این کشور خانه هکرهای ماهر و گروههای هکر متعددی است که هم از سوی دولت حمایت میشوند و هم به طور مستقل کار میکنند. آژانس امنیت ملی ایالات متحده (NSA) در فعالیتهای بحثبرانگیز مختلفی از جمله توسعه سلاحهای سایبری پیشرفته مانند استاکسنت شرکت داشته است. علاوه بر این، آمریکا به دست داشتن در عملیات سایبری تهاجمی علیه سایر کشورها متهم شده است. قابلیتهای سایبری این کشور و نقش آن به عنوان یک ابرقدرت جهانی، آن را به یک بازیگر مهم در دنیای هک تبدیل کرده است.

کدام کشورها بیشتر مورد حملات سایبری قرار میگیرند؟

بر اساس گزارش جدید (سال ۲۰۲۳) مایکروسافت، در سال گذشته بیش از ۱۲۰ کشور با حملات سایبری مواجه شدند که اوکراین، اسرائیل، کره جنوبی و تایوان در صدر فهرست کشورهای هدف قرار گرفتند.

این یافتهها بخشی از گزارش دفاع دیجیتال مایکروسافت در سال ۲۰۲۳ است که از دادههای این شرکت برای ردیابی روندهای امنیت سایبری بین ژوئیه ۲۰۲۲ تا ژوئن ۲۰۲۳ استفاده میکرد.

این گزارش حملات سه کشور روسیه، چین و کره شمالی را تجزیه و تحلیل میکند. این رویدادها از حملات سایبری آسیبرسان تا حملاتی شامل جاسوسی، سرقت اطلاعات یا انتشار اطلاعات را شامل میشود.

در برخی مواقع، نزدیک به نیمی از این حملات کشورهای عضو ناتو را هدف قرار میدادند و بیش از ۴۰ درصد آنها علیه سازمانهای دولتی یا بخش خصوصی درگیر در ساخت و نگهداری زیرساختهای حیاتی انجام میشود.

در حالی که حملات سایبری سال ۲۰۲۲ اغلب روی تخریب یا سود مالی با باجافزار متمرکز بود، دادهها گویای آن است که در سال ۲۰۲۳ انگیزه غالب برای سرقت اطلاعات، نظارت مخفیانه بر ارتباطات یا دستکاری مطالبی است که مردم میخوانند.

تکامل زرادخانههای هکری

محققان مایکروسافت میگویند که چرخش به کمپینهای جاسوسی، اغلب به هکرهای کشورها اجازه میدهد تا به اهداف بلندمدت خود دست یابند. به گفته مایکروسافت، روسیه به حملات سایبری مخرب خود به اوکراین ادامه داده است، اما همچنین تلاشهای خود را بر گسترش تلاشهای جاسوسی خود متمرکز کرده است؛ در حالی که چین عکس این کار را انجام داده است. این کشور کمپینهای جاسوسی و سرقت دادههای پربار و بیبدیل خود را ادامه میدهد و در عین حال زرادخانه خود را برای گنجاندن پتانسیل حملات مخرب گسترش میدهد.

مایکروسافت در ادامه توضیح میدهد که کمپینهای هک دولتهای روسیه، چین و کره شمالی در سال گذشته چگونه تکامل یافته است:

روسیه

روسیه با هدف قرار دادن جوامع اوکراینی در سرتاسر جهان قصد دارد عملیاتهای نفوذی برای برگرداندن جوامع میزبان علیه پناهندگان جنگ به ویژه لهستان و کشورهای بالتیک طراحی کند. زیرا فنلاند به همراه استونی، لیتوانی، لتونی و لهستان نگرانند که روسیه و بلاروس با اعزام آوارگان از طریق کشورهای اتحادیه اروپا مساله مهاجرت را به سلاح تبدیل کنند.

روسیه اوکراین و اعضای ناتو را در سال ۲۰۲۳ با کمپینهای فیشینگ مستمر مورد حمله قرار داده است. مایکروسافت میگوید که در آوریل و مه ۲۰۲۳ فعالیتها علیه سازمانهای غربی افزایش یافته است که ۴۶ درصد آن در کشورهای عضو ناتو به ویژه آمریکا، بریتانیا و لهستان بوده است.

کمپینهایی با حضور مسئولان دولتی روسیه ایجاد شده است که در آن افراد خود را به عنوان دیپلماتهای غربی و مقامات اوکراینی جا میزنند و برای دستیابی به اطلاعاتی در مورد سیاست خارجی غرب در مورد اوکراین، برنامهها و اهداف دفاعی و تحقیقات جنایات جنگی تلاش میکنند.

هکرهای روسی با بهرهبرداری از محصولات مایکروسافت مانند اوتلوک برای حمله به سازمانهای دولتی در اوکراین و همچنین پایگاههای سنعتی دفاعی، حملونقل و بخشهای آموزشی در کشورهای ناتو استفاده کردند.

هکرهای روسی حملات مخربی را با استفاده از باجافزار «پرستیژ» علیه لهستان در ماههای اکتبر و نوامبر انجام دادند. از آن زمان، مایکروسافت هیچ حملهای به سبک باجافزار از سوی مسئولان دولتی روسیه علیه دولتها ندیده بود.

مایکروسافت خاطرنشان کرد که حملات مخربی که روسیه در آغاز حمله به اوکراین انجام داد، کاهش یافته است. تقریباً ۵۰ درصد از حملات مخرب روسیه که مایکروسافت علیه شبکههای اوکراینی مشاهده کرد در ۶ هفته اول جنگ رخ داد.

چین

هکرهای چینی جوامع چینی زبان را در سراسر جهان را مورد هدف قرار دادند تا عملیات نفوذ در انتقاد از نهادهای آمریکایی را گسترش دهند.

آنها مقابله سایبری خود را با اهداف نظامی آمریکایی افزایش دادند که این امر به آنها امکان داد اقدامات مخربی علیه زیرساختهای حیاتی در اطراف پایگاههای آمریکا در گوام و سایر نقاط این کشور انجام دهند.

چین حملات جاسوسی خود را علیه کشورهایی در سراسر دریای چین جنوبی از جمله تایوان و کشورهای بزرگ در جنوب شرقی آسیا را افزایش داده است.

مایکروسافت در گزارش خود میگوید که شاهد حملات سایبری علیه شرکای ابتکار کمربنده و جاده چین مانند مالزی، اندونزی و قزاقستان بوده است.

کره شمالی

کره شمالی در این بازه زمانی به سرقت میلیونها ارز دیجیتال ادامه داد. همچنین قابلیتهای خود را با استفاده از یک حمله زنجیره تامین برای فعال کردن یک زنجیره تامین دیگر به خطر انداخت. مایکروسافت اعلام کرد این اولین بار است که شاهد انجام چنین کاری از سوی هکرها بوده است. این کشور اهداف سایبری خود را گسترش داد تا سازمانهای دریانوردی و کشتیسازی را شامل شود. هکرهای این کشور همچنین شرکتهای دفاعی در برزیل، چک، فنلاند، ایتالیا، نروژ و لهستان را به خطر انداختند.

مایکروسافت شاهد حمله هکرهای کره شمالی به انرژی هستهای، صنایع دفاعی و نهادهای دولتی روسیه بود که احتمالاً برای جمعآوری اطلاعات سری انجام شده است.

انتهای پیام/

نظر شما